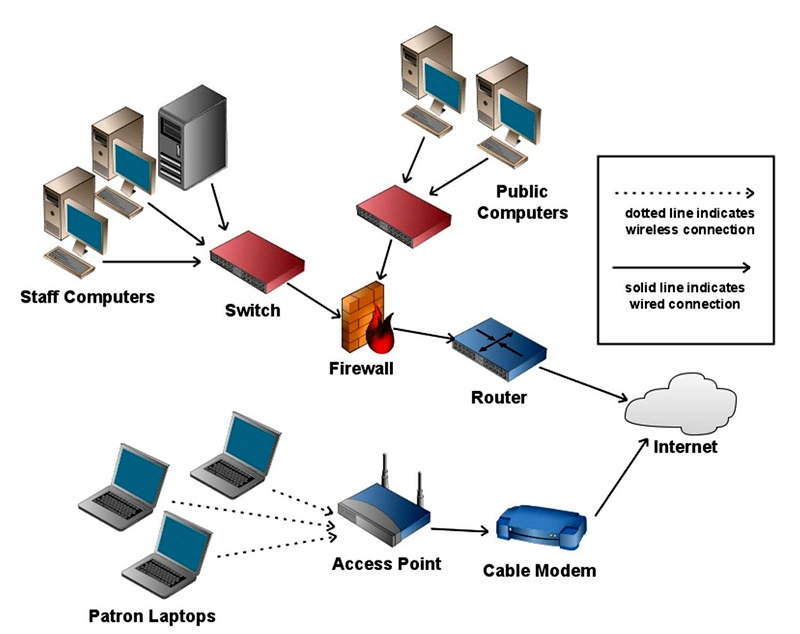

Nuestra situación de partida para explicar los puntos críticos en la configuración de seguridad en una red WiFi será una red de equipos conectados mediante un punto de acceso o router WiFi. Seguidamente, veremos los modos de conexión inalámbrica que existen y las características de seguridad de un router inalámbrico.

Redes en modo infraestructura y en modo Ad hoc.

Ya vimos que para montar una red inalámbrica tenemos dos opciones, funcionar en m infraestruodoctura y en modo Ad hoc. La primera opción es la más extendida y requiere de un punto de acceso que actuará como base inalámbrica a la que se conectarán los equipos de la red vía WiFi y se encargará de centralizar las comunicaciones en la red. Actualmente los Proveedores de Servicios de Internet (PSI), suministran con frecuencia a sus clientes routers WiFi. Estos dispositivos aúnan las funciones de router ADSL y las de punto de acceso inalámbrico con antenas internas o externas.

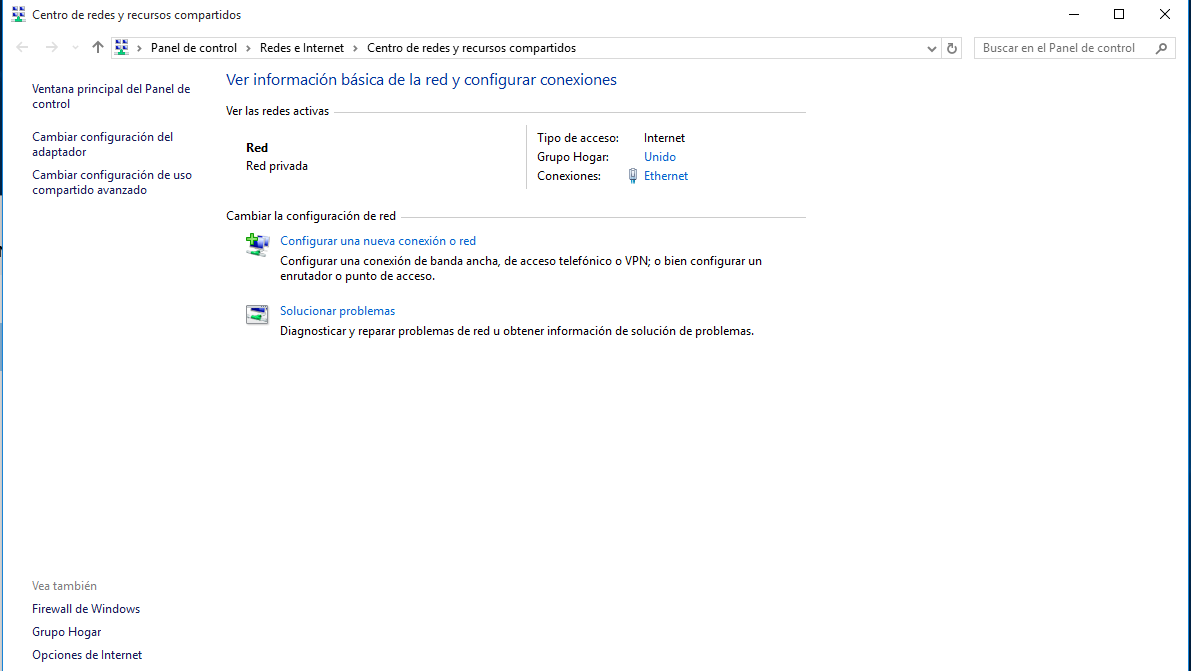

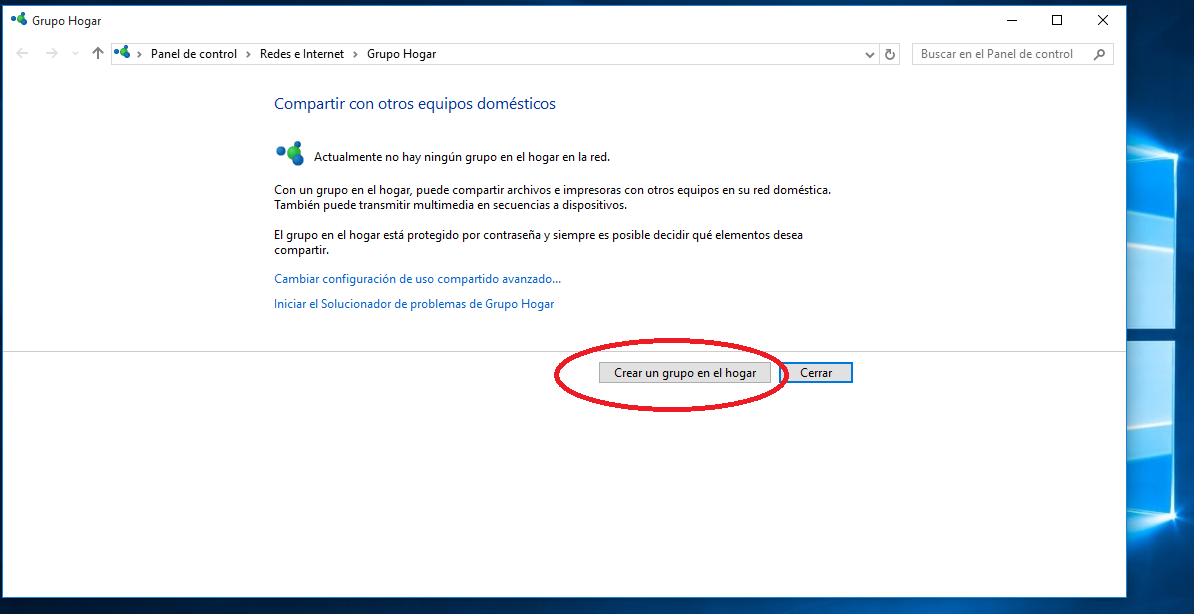

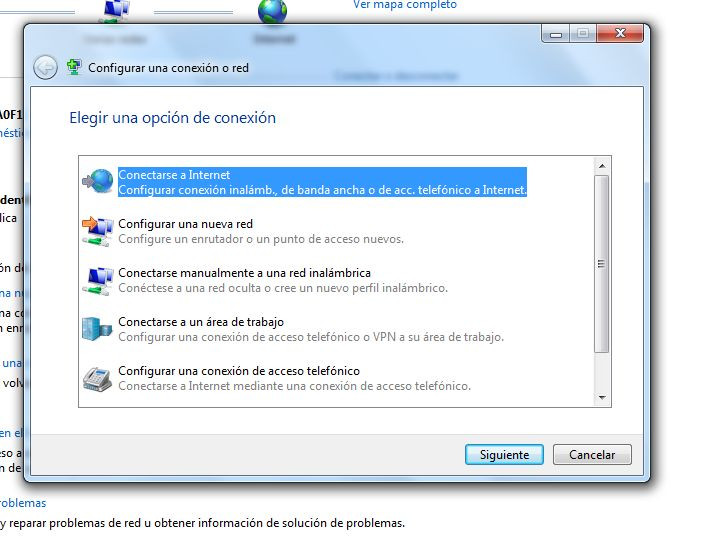

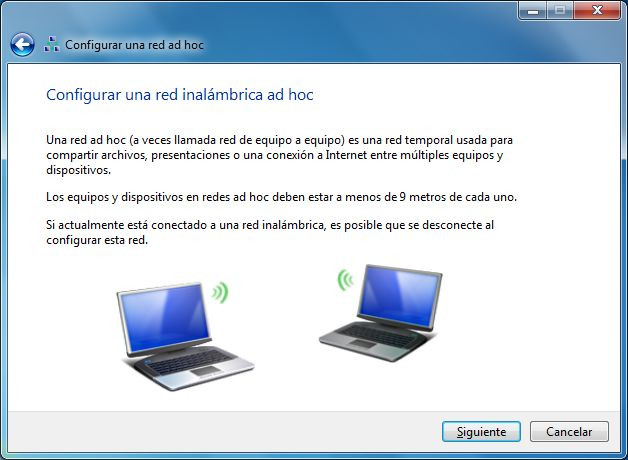

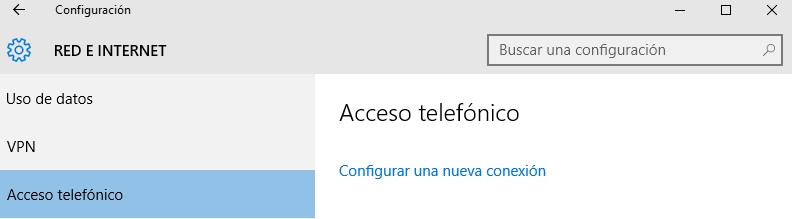

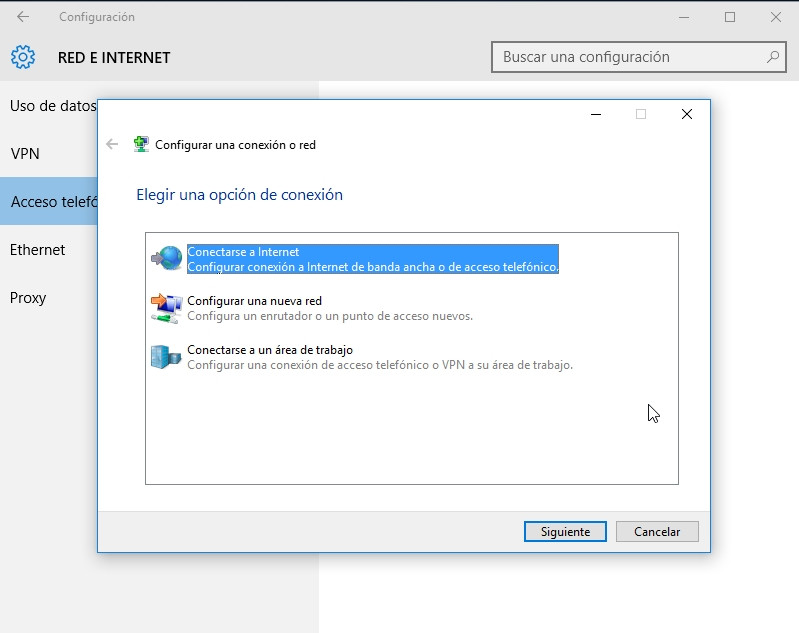

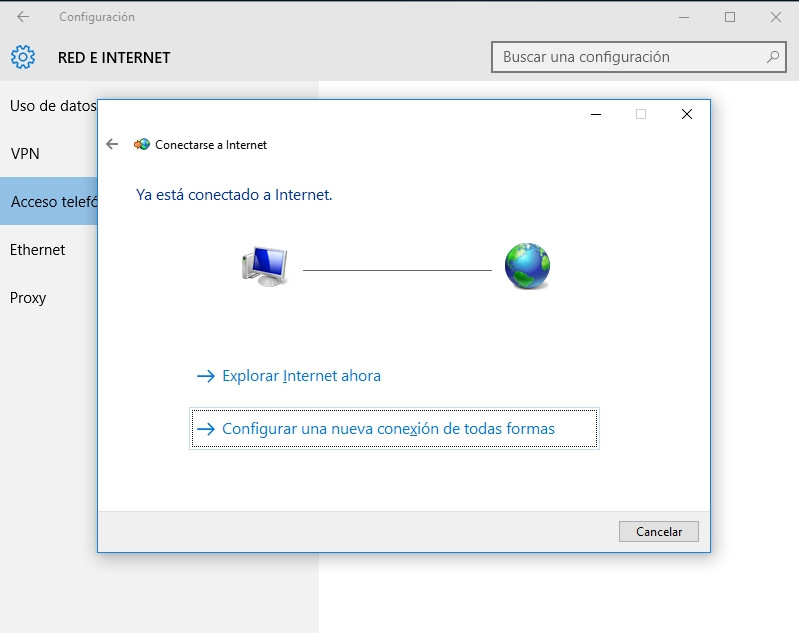

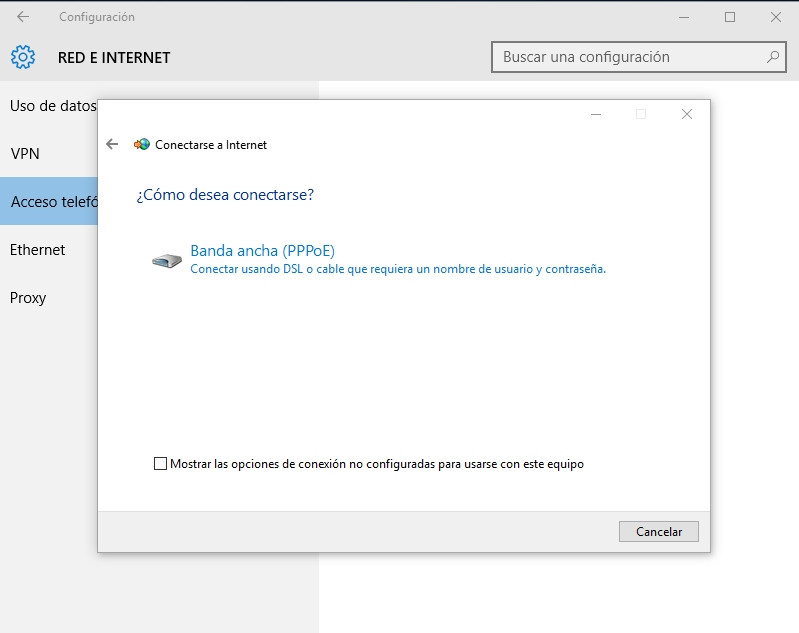

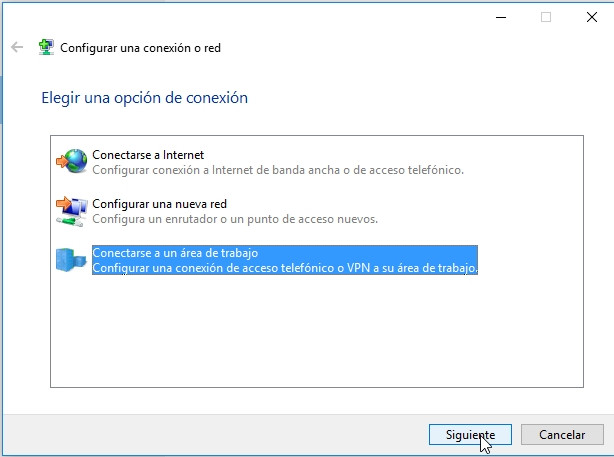

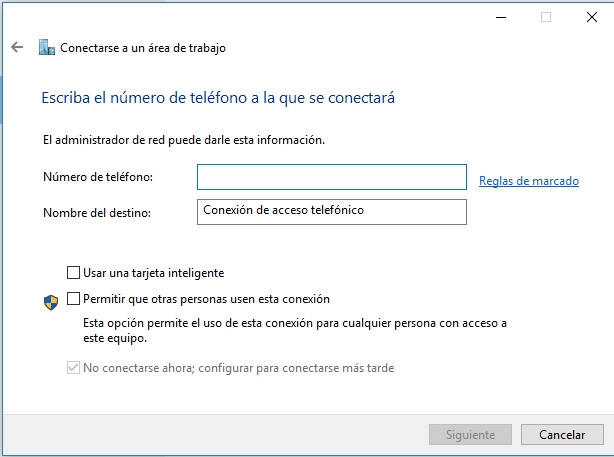

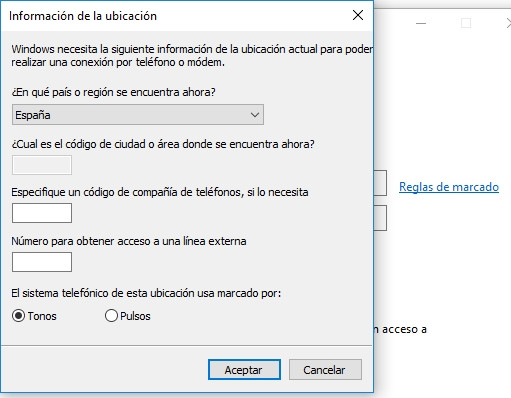

El modo Ad Hoc por el contrario, permite conectar dos equipos de manera directa, sin necesidad de punto de acceso intermedio o router WiFi. Estas redes se conocen como Ad hoc y, aún no siendo tan utilizadas como las anteriores, nos permiten enlazar nuestros equipos portátiles entre sí. Por ejemplo, conectar dos portátiles entre sí para intercambiar datos sin necesidad de punto de acceso, también podemos conectarnos directamente a una impresora con interfaz WiFi, o enlazar nuestro portátil a la TabletTablet(En español tableta), es un tipo de ordenador portátil de dimensiones reducidas con el que se puede interactuar a través de una pantalla táctil. o PDA para navegar por Internet sin cables, etc. El modo Ad hoc no es muy utilizado pero Windows nos permite configurar este tipo de redes desde su Centro de redes y recursos compartidos.

Contraseña del router.

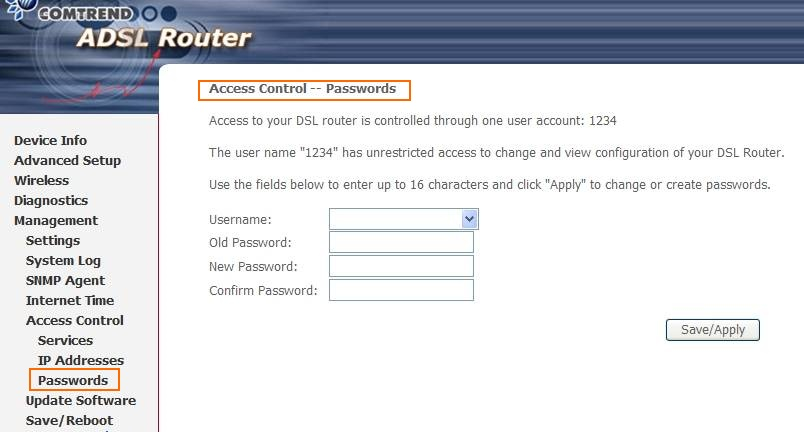

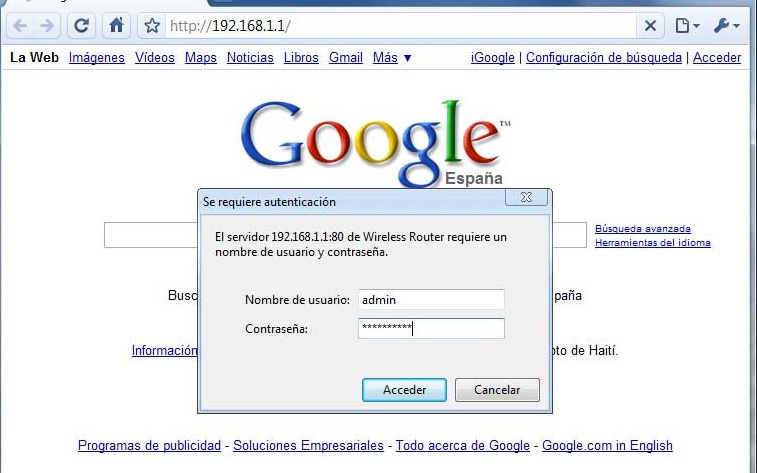

Los routers WiFi que los PSI proporcionan tienen una contraseña por defecto para acceder a la página de gestión y configuración. Es muy recomendable cambiar dicha contraseña. Las contraseñas que vienen de fábrica pueden encontrarse por Internet con cierta facilidad. Por lo que si un atacante accede a nuestro router con la contraseña original podría realizar cambios en la configuración de nuestra red y, en el peor de los casos, cambiarnos la clave de acceso. En caso de que esto último ocurra, la solución será reiniciar el router (estos dispositivos tienen un botón que habrá que mantener pulsado durante unos segundos), para restablecer la configuración de fábrica del router (y con ella la contraseña de acceso original) y cambiar de inmediato dicha contraseña.

Los routers suelen tener una interfaz de administración vía web a través de la cual podremos cambiar su configuración y contraseña de acceso. La opción del menú donde cambiaremos la clave de acceso variará según el fabricante y modelo del router. Por ejemplo, en la siguiente imagen, para un router Comtrend modelo CT-5361, la opción está en Management – Access Control – Passwords. Tomaremos este modelo de enrutador inalámbrico como referencia en los siguientes apartados.

No confundas la contraseña de acceso a la configuración del punto de acceso o router WiFi con la clave de red, son conceptos distintos y por lo tanto, es muy recomendable que sean diferentes.

Clave de red y activación del cifrado seguro.

Es de vital importancia “asegurar” las comunicaciones vía WiFi, evitando que la red inalámbrica esté abierta, (accesible a todos), y además cifrar los paquetes de datos. Esto se consigue aplicando estándares de seguridad, tales como WEP (Wired Equivalent Privacy) y WPA (WiFi Protected Access). Con la activación del cifrado evitaremos numerosos ataques: dificultaremos el sniffing, la consecución ilícita de la clave de acceso a la red, la suplantación de equipos ‘permitidos’ y, en definitiva, el aprovechamiento fraudulento del ancho de banda de la red.

El protocolo de seguridad más antiguo en redes inalámbricas es WEP. Permite utilizar claves de 64 a 128 bits. Este tipo de cifrado es bastante inseguro, ya que actualmente existen multitud de utilidades que rompen fácilmente la seguridad de redes con WEP. WEP codifica los datos mediante una clave de cifrado antes de enviar la información. Cuanto más longitud tenga la clave, más fuerte será el cifrado. Pero, si la clave de seguridad es estática o no cambia, es posible que un intruso persistente consiga romper la seguridad de la red WiFi. Por lo tanto, se recomienda cambiar la clave WEP frecuentemente.

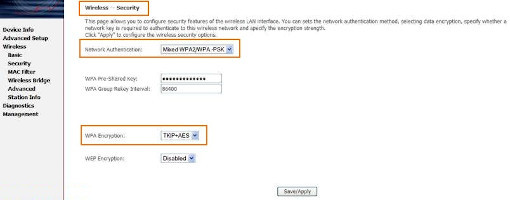

Debido a la inseguridad del protocolo WEP, nos decantaremos por el estándar WPA. Este protocolo de seguridad y su variante WPA2 proporcionan una protección más fiable y robusta que su antecesor, WEP. Sin embargo, no todos los dispositivos soportan WPA, sobre todo los que son algo más antiguos, los actuales sí lo implementan. WPA emplea el cifrado de clave dinámico, lo que significa que la clave cambia constantemente. WPA aporta uno de los más altos niveles de seguridad inalámbrica para redes WiFi, es el método recomendado si el dispositivo es compatible con este tipo de cifrado. WPA se sirve del protocolo de integridad de claves temporales (TKIP) es un tipo de mecanismo empleado para crear el cifrado de clave dinámico y autenticación mutua. WPA2 es la segunda generación de WPA y está actualmente disponible en los puntos de acceso más modernos del mercado. Es compatible con los productos anteriores que son compatibles con WPA. La principal diferencia entre WPA original y WPA2 es que la segunda necesita el Estándar avanzado de cifrado (AES) para el cifrado de los datos, mientras que WPA original emplea TKIP. Tendremos que pensar una contraseña para WPA o WPA2 que sea difícil de romper, lo aconsejable son combinaciones de caracteres alfanuméricos sin sentido, símbolos especiales y uso de mayúsculas y minúsculas. Un buen ejemplo de contraseña robusta sería:

p@SDw96-Ah#jQ1502@sSnG3792peEu041

Dentro de la configuración del punto de acceso o router WiFi localizamos la opción sobre las claves de red en ‘Wireless – Security’ (la ruta dependerá de cada dispositivo, en el dispositivo Comtrend CT-5361 es la anterior). Desde ese punto activaremos el modo de autenticación (Open Shared, WPA, WPA2, …) y la contraseña.

Ocultar el SSID.

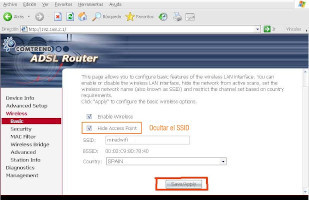

Dentro de Windows en la opción Ver redes inalámbricas disponibles aparecen todas las redes a nuestro alcance lo que vemos son los SSID (Service Set Identifier) de cada red, es decir, sus nombres. Pueden existir redes no visibles. El router WiFi nos permite deshabilitar la señal WiFi de la antena, con esto evitaremos que la señal sea utilizada por terceras personas externas a nuestro hogar u organización, pero también estaremos deshabilitando la posibilidad de tener red inalámbrica para nuestros equipos (activar el parámetro 'Enable Wireless' del menú de configuración del router WiFi). Otra opción, es la de ocultar el identificador de la red (SSID). Esto se lleva a cabo ocultando el punto de acceso, de esta manera, sólo podrán acceder a la red los equipos que conozcan el SSID. Así, conseguimos que el nombre de nuestra red WiFi no aparezca en el listado de redes inalámbricas disponibles (activar el parámetro 'Hide Access Point' del menú de configuración del router WiFi).

El hecho de ocultar el SSID no es muy seguro, ya que un usuario con ciertos conocimientos podría utilizar ciertas herramientas para descubrir y capturar paquetes de información de la red oculta y conseguir así su identificador.

Filtrado MAC.

A través de la configuración del router WiFi o punto de acceso podremos activar el Filtrado por direcciones MAC. Todas las interfaces de red cuentan con un número identificador único de 48 bits conocido como dirección MAC. Este número está expresado con 12 dígitos hexadecimales (cada dígito hexadecimal se representa con 4 bits).

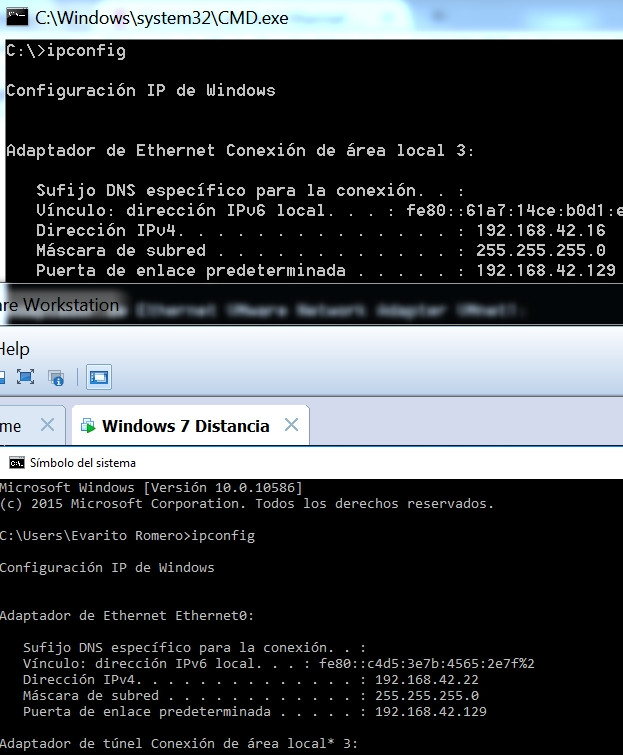

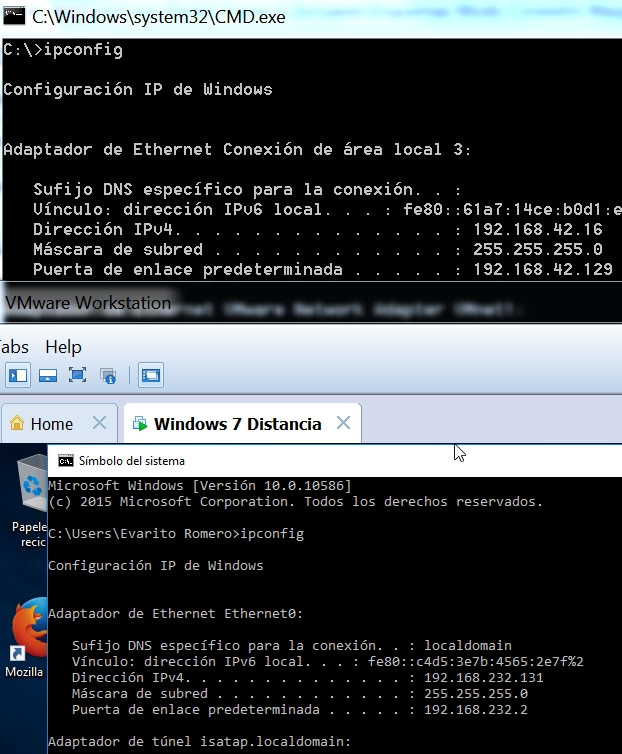

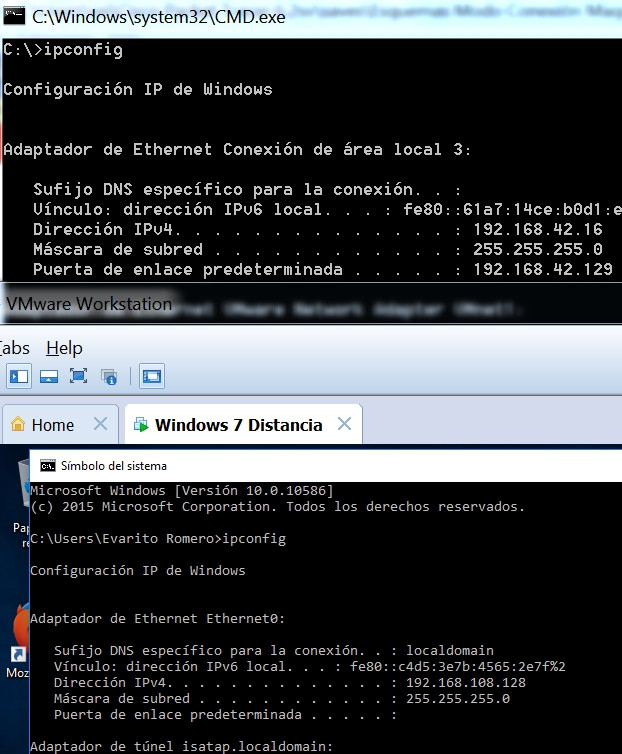

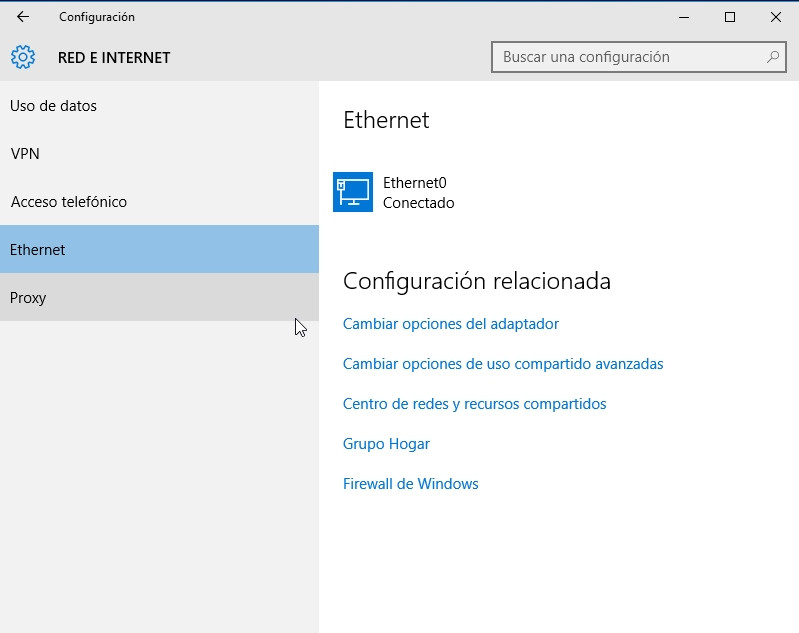

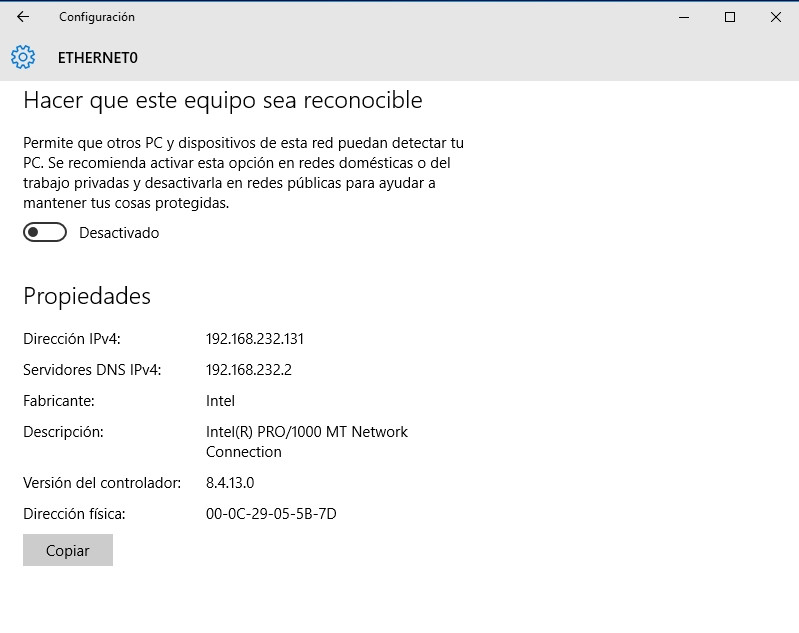

Los puntos de acceso o routers WiFi ofrecen la posibilidad de permitir o bloquear el acceso de los equipos que quieren conectarse a la red inalámbrica según su dirección MAC. Esto se conoce como filtrado de direcciones MAC. Consiste en completar, en la configuración del punto de acceso o router WiFi, una tabla en la que aparecerán las direcciones MAC de los equipos permitidos o bloqueados en nuestra red, según nos interese. Para ello, debemos averiguar la dirección MAC de las interfaces de red ejecutando por ejemplo, ipconfig /all.

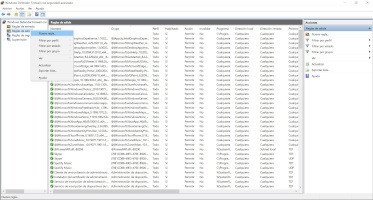

En el router Comtrend CT5361 esta opción se encuentra en Wireless – MAC Filter. Puede parecer un sistema bastante seguro pero tiene sus debilidades. Primero, los paquetes que se envían a los equipos con direcciones MAC permitidas viajan sin cifrar con lo que las comunicaciones son más rápidas pero también más inseguras (más fácil de interceptar e interpretar mediante un sniffersnifferEs un programa de captura de paquetes de datos de una red.). En segundo lugar, existe la posibilidad de averiguar una dirección MAC 'permitida' y de que un atacante pueda utilizarla con su equipo haciéndose pasar por un equipo 'fiable' de la red. Este ataque se conoce como suplantación de MAC. En resumen, el filtrado puede sernos útil pero lo recomendable es emplearlo para bloquear el acceso a la red de equipos concretos, combinándolo con el cifrado de las comunicaciones mediante WPA.

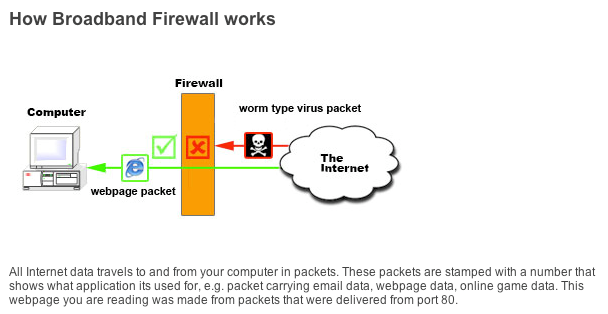

Filtrado por IP y puerto.

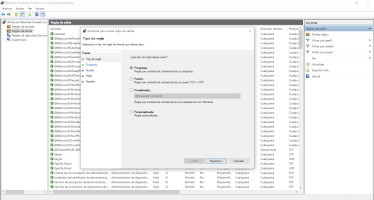

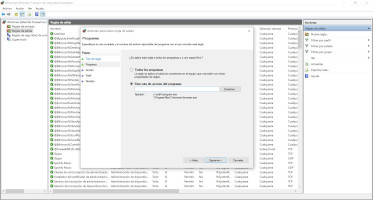

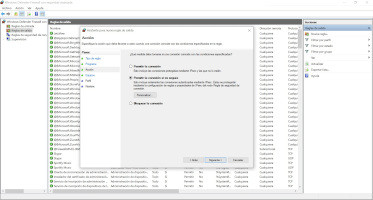

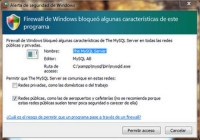

Los puntos de acceso y routers WiFi cuentan, con frecuencia, con características de cortafuegos, permitiéndonos filtrar el tráfico por puertos y direcciones IP (IP/Port filter) . Con esta alternativa podemos identificar el origen de los paquetes de datos que atraviesan el router o punto de acceso y conseguir bloquear aquellos que pueden resultar sospechosos o peligrosos. El dispositivo que filtra los paquetes consulta una tabla con los puertos y direcciones IP, de equipos potencialmente peligrosos para saber qué hacer en cada caso. Nos puede interesar bloquear sólo los paquetes que provengan sólo de uno o varios puertos, y no de todos los puertos relacionados con una IP. Para ello, debemos conocer los puertos en los que operan los servicios o aplicaciones que queremos bloquear/permitir.